Protección de la confidencialidad de la informaciónEl primer nivel es la contraseña para acceder al disco duro. Si esta contraseña se establece, es necesario suministrarla cada vez que el sistema se enciende, o el disco no rotará, en cuyo caso la información no estará accesible.

La encriptación es el segundo nivel. El concepto es sencillo. La información encriptada no puede utilizarse.

La seguridad ThinkVantage™ cuenta con dos métodos primario de proteger la información almacenada en la PC mediate la encriptación. Uno de ellos es la encriptación de la totalidad del contenido del disco duro. Todos los sectores del disco duro se encriptan, incluyendo los bloques de datos de paginación de memoria (page data sets), los archivos de intercambio, los archivos temporales y los archivos en cache de Internet.

El otro método es la encriptación de archivos individuales. En este caso, la única información que corre riesgo de caer en manos de un intruso es la que se encuentra desencriptada y en uso en el momente en que el intruso obtiene acceso a la PC.

Ambos métodos de proteger la confidencialidad de la información dependen de la autenticación para probar que usted tiene derecho a acceder a determinada información. El acceso se otorga si usted conoce la contraseña o si su huella digital compagina con la que está almacenada en el sistema.

Confidencialidad

La confidencialidad es la propiedad de prevenir la divulgación de información a personas o sistemas no autorizados.

Por ejemplo, una transacción de tarjeta de crédito en Internet requiere que el número de tarjeta de crédito a ser transmitida desde el comprador al comerciante y el comerciante de a una red de procesamiento de transacciones. El sistema intenta hacer valer la confidencialidad mediante el cifrado del número de la tarjeta y los datos que contiene la banda magnética durante la transmisión de los mismos. Si una parte no autorizada obtiene el número de la tarjeta en modo alguno, se ha producido una violación de la confidencialidad.

La perdida de la confidencialidad de la información puede adoptar muchas formas. Cuando alguien mira por encima de su hombro, mientras usted tiene información confidencial en la pantalla, cuando se publica información privada, cuando un laptop con información sensible sobre una empresa es robado, cuando se divulga información confidencial a través del teléfono, etc. Todos estos casos pueden constituir una violación de la confidencialidad.

Exención de responsabilidades

Si bien la FAO proporciona enlaces a otros sitios Web que considera que se ajustan a sus normas, la FAO no se hace responsable de la información publicada en otros sitios Web que no le pertenecen. Por lo tanto, la FAO no es responsable y no reconoce obligación respecto a la información u opiniones contenidas en los sitios Web de terceros. Si bien la FAO se esfuerza para que su sitio Web sea completo y correcto, no garantiza estas dos condiciones y no acepta responsabilidad por los daños que pudieran producirse a consecuencia de la utilización del sitio.

La FAO Notificará al usuario los cambios importantes que se introduzcan a la política de confidencialidad, a través de un anuncio en nuestro sitio.

Los servicios proporcionados por los editores están sujetos a autorización independiente entre el usuario y los editores participantes en el AGORA

lunes, 4 de junio de 2012

MANIPUlAR UTILERIAS DE RESTAURACION Y RECUPERACION

Básicamente funciona así: Cuando grabas datos en el disco duro o memoria usb y después los "borras", en realidad lo que le estás indicando al sistema es que ese espacio que tus datos ocupaban puede ser reutilizado en caso de querer guardar datos de nuevo. La función de los programas de recuperación de datos es descifrar y discriminar de entre los datos vigentes y los "borrados" para hacerte visibles estos últimos. Ya identificados los archivos que deseas recuperar los guardas en un dispositivo diferente a aquel en donde se alojan. Dependiendo del tamaño del disco o usb será el tiempo que tarde en leer y mostrar archivos borrados o perdidos. Debes tener paciencia, el proceso es algo lento.

CREAR RESPALDOS DE INFORMACION

1. El uso y aprovechamiento del Servidor de Respaldo será destinado únicamente para apoyar las funciones que son propias de la Procuraduría Agraria.

2. Queda estrictamente prohibido almacenar, en las carpetas asignadas en el Servidor Institucional de Respaldos, archivos de juegos, música, reproductores de música y/o video, programas de cómputo sin licencia y cualquier otra información ajena a la Institución.

3. Invariablemente, el Enlace, debe de registrar los respaldos de información efectuados en el formato de Control de Respaldos, con base al instructivo de llenado previamente definido y proporcionado por la Dirección de Informática.

4. El Enlace debe archivar los formatos de Control de Respaldos en una carpeta especial para tales efectos, conforme a los lineamientos definidos por la Dirección de Informática.

5. En caso de requerir una copia de seguridad de la información resguardada en la Bóveda de Seguridad, cada unidad administrativa deberá proporcionar a la Dirección de Informática una cinta magnética HP DDS-2 C5707A de 8 GB.

6. Es responsabilidad de cada una de las unidades administrativas de Oficinas Centrales requerir a la Dirección de Recursos Materiales y Servicios el suministro de las cintas magnéticas HP DDS-2 C5707A de 8 GB.

7. Invariablemente la información a respaldar debe estar compactada y debidamente identificada; así mismo, deberá ser registrada en el Control de Respaldos, de acuerdo a lo establecido por la Dirección de Informática.

Del Calendario de Respaldos.

1. La Dirección de Informática elaborará y proporcionará el calendario para la generación del respaldo de los datos contenidos en el Servidor de Respaldo, el cual remitirá a las unidades administrativas para su conocimiento.

2. La Dirección de Informática realizará el respaldo de toda la información contenida en el Servidor Institucional de Respaldo de acuerdo al Calendario de Respaldos, a efecto de disponer de una copia de seguridad de la información Institucional de las unidades administrativas de Oficinas Centrales y trasladarla a la Bóveda de Seguridad externa.

Del Servidor Institucional.

1. El respaldo de la información contenido en el Servidor Institucional de Respaldo se efectuará a partir de las 16:00 horas, del día especificado en el Calendario previamente definido, por lo anterior, se suspenderá el servicio a los Enlaces para no alterar el proceso de copia de seguridad, una vez terminado, la Dirección de Informática notificará mediante el servicio de Correo Electrónico a los Enlaces y pueden utilizar el Servidor.

2. Cada unidad administrativa de Oficinas Centrales dispondrá de un espacio de 5 GB para almacenar la información.

3. El Servidor Institucional de Respaldo estará en servicio las 24 horas del día, excepto de los días establecidos en el Calendario de Respaldos, con la finalidad de que el Enlace realice el respaldo de la información generada en su unidad administrativa de adscripción.

4. La Dirección de Informática elaborará los “usuarios” en el Servidor Institucional de Respaldo, los cuales serán inamovibles

10.5 confidencialidad de la informacion

2. Queda estrictamente prohibido almacenar, en las carpetas asignadas en el Servidor Institucional de Respaldos, archivos de juegos, música, reproductores de música y/o video, programas de cómputo sin licencia y cualquier otra información ajena a la Institución.

3. Invariablemente, el Enlace, debe de registrar los respaldos de información efectuados en el formato de Control de Respaldos, con base al instructivo de llenado previamente definido y proporcionado por la Dirección de Informática.

4. El Enlace debe archivar los formatos de Control de Respaldos en una carpeta especial para tales efectos, conforme a los lineamientos definidos por la Dirección de Informática.

5. En caso de requerir una copia de seguridad de la información resguardada en la Bóveda de Seguridad, cada unidad administrativa deberá proporcionar a la Dirección de Informática una cinta magnética HP DDS-2 C5707A de 8 GB.

6. Es responsabilidad de cada una de las unidades administrativas de Oficinas Centrales requerir a la Dirección de Recursos Materiales y Servicios el suministro de las cintas magnéticas HP DDS-2 C5707A de 8 GB.

7. Invariablemente la información a respaldar debe estar compactada y debidamente identificada; así mismo, deberá ser registrada en el Control de Respaldos, de acuerdo a lo establecido por la Dirección de Informática.

Del Calendario de Respaldos.

1. La Dirección de Informática elaborará y proporcionará el calendario para la generación del respaldo de los datos contenidos en el Servidor de Respaldo, el cual remitirá a las unidades administrativas para su conocimiento.

2. La Dirección de Informática realizará el respaldo de toda la información contenida en el Servidor Institucional de Respaldo de acuerdo al Calendario de Respaldos, a efecto de disponer de una copia de seguridad de la información Institucional de las unidades administrativas de Oficinas Centrales y trasladarla a la Bóveda de Seguridad externa.

Del Servidor Institucional.

1. El respaldo de la información contenido en el Servidor Institucional de Respaldo se efectuará a partir de las 16:00 horas, del día especificado en el Calendario previamente definido, por lo anterior, se suspenderá el servicio a los Enlaces para no alterar el proceso de copia de seguridad, una vez terminado, la Dirección de Informática notificará mediante el servicio de Correo Electrónico a los Enlaces y pueden utilizar el Servidor.

2. Cada unidad administrativa de Oficinas Centrales dispondrá de un espacio de 5 GB para almacenar la información.

3. El Servidor Institucional de Respaldo estará en servicio las 24 horas del día, excepto de los días establecidos en el Calendario de Respaldos, con la finalidad de que el Enlace realice el respaldo de la información generada en su unidad administrativa de adscripción.

4. La Dirección de Informática elaborará los “usuarios” en el Servidor Institucional de Respaldo, los cuales serán inamovibles

10.5 confidencialidad de la informacion

ETIQUETAR LOS MEDIOS DE ALMACENAMIENTO

Asistente para el etiquetado de medios

Los medios de almacenamiento deben estar etiquetados y dados de alta en Tivoli Storage Manager para poder utilizarlos. El etiquetado de medios se realiza al inicio de cada volumen para que éste quede identificado de forma exclusiva en Tivoli Storage Manager. El Asistente para el etiquetado de medios sólo aparece si se han definido dispositivos de almacenamiento conectados en Tivoli Storage Manager.

Aparecerán versiones ligeramente diferentes del asistente para dispositivos de almacenamiento manuales y automatizados. En este apartado se describe el etiquetado de medios y el proceso de alta de dispositivos de biblioteca automatizada.

Tareas de configuración

El Asistente para el etiquetado de medios consta de una página de bienvenida y una serie de páginas de entrada que le ayudarán a realizar las tareas siguientes:

- Primera página de entrada

- Seleccionar los dispositivos que contienen los medios que desea etiquetar.

- Segunda página de entrada

- Seleccionar y etiquetar medios concretos.

- Tercera página de entrada

- Dar de alta medios etiquetados en Tivoli Storage Manager.

Selección de dispositivos y unidades

Figura 14. Configuración inicial - Asistente para el etiquetado de medios (1)

- En el panel izquierdo aparecen dispositivos y unidades que reconoce Tivoli Storage Manager.

- En el panel derecho aparece información sobre el dispositivo o la unidad que se seleccione en el panel izquierdo.

Para seleccionar un dispositivo y las unidades asociadas, marque la  casilla situada junto al nombre del dispositivo o de la unidad.

casilla situada junto al nombre del dispositivo o de la unidad.

casilla situada junto al nombre del dispositivo o de la unidad.

casilla situada junto al nombre del dispositivo o de la unidad.Selección y etiquetado de medios

Figura 15. Configuración inicial - Asistente para el etiquetado de medios (2)

Para seleccionar y etiquetar medios, siga estos pasos:

- Marque la

casilla situada junto al medio que desea etiquetar.

casilla situada junto al medio que desea etiquetar. - Marque Grabar sobre etiqueta existente si fuera preciso y seleccione otras opciones de etiquetado existentes.

- Pulse el botón Etiquetar ahora. Aparecerá el diálogo Etiquetado de medios de Tivoli Storage Manager.

- Entre una etiqueta para el medio. El Asistente para el etiquetado de medios da soporte a etiquetas de hasta seis caracteres de longitud.

- Pulse Aceptar. Aparecerá el diálogo Monitor de etiquetado de medios de Tivoli Storage Manager. El estado se muestra y se actualiza a lo largo de todo el proceso de etiquetado. Una vez que finaliza el proceso de etiquetado, el botón Aceptar pasa al estado activo. La duración de esta operación depende del hardware de almacenamiento y del tipo de medio que está utilizando.

- Pulse Aceptar. La etiqueta nueva debería aparecer en el panel izquierdo.

- Cuando haya acabado de etiquetar medios, pulse Siguiente. Aparecerá el diálogo Dar de alta medios.

Alta de medios

Figura 16. Configuración inicial - Asistente para el etiquetado de medios (3)

Este diálogo solo aparecerá si en el diálogo anterior etiquetó medios.

- Pulse el botón Dar de alta ahora para dar de alta medios etiquetados en Tivoli Storage Manager. Los volúmenes de medios de todos los dispositivos de almacenamiento que seleccionó en el primer diálogo de etiquetado pueden darse de alta. Todos los medios etiquetados no dados de alta anteriormente en este servidor se darán de alta automáticamente en este momento. Aparecerá un diálogo en el que se describe el proceso de alta. El proceso de alta se ejecuta como proceso de fondo y los medios no estarán disponibles para su utilización hasta que finalice el proceso. El proceso dura más o menos tiempo en función del hardware de almacenamiento y del volumen de los medios que se están dando de alta. Para supervisar el proceso de alta, finalice la configuración inicial y siga estos pasos:

- En la consola de Tivoli Storage Manager, expanda el árbol del servidor de Tivoli Storage Manager que está configurando.

- Expanda Informes y pulse Supervisar.

- Pulse el botón Iniciar para supervisar procesos del servidor en tiempo real.

PROTEGER LA INFORMACION

Respaldar la información significa copiar el contenido lógico de nuestro sistema informático a un medio que cumpla con una serie de exigencias

ser confiable: minimizar las probabilidades de error. Muchos medios magnéticos como las cintas de respaldo, los disquetes, o discos duros tienen probabilidades de error o son particularmente sensibles a campos magnéticos, elementos todos que atentan contra la información que hemos respaldado allí.

Estar fuera de línea, en un lugar seguro: tan pronto se realiza el respaldo de información, el soporte que almacena este respaldo debe ser desconectado de la computadora y almacenamiento en un lugar seguro tanto desde el punto de vista de sus requerimientos técnicos.

La forma de recuperación sea rápida y eficiente: es necesaria probar la confiabilidad del sistema de respaldo no solo para respaldar sino que también para recuperar.

Seguridad física y lógica: Puede llegar a ser necesario eliminar los medios de entrada/salida innecesarios en algunos sistemas informáticos, tales como unidades de disco flexible y CD-ROM para evitar posibles infecciones con virus traídos desde el exterior

Volumen de información a copiar: Condicionara las decisiones que se toman sobre la política de copias de seguridad, en una primera.

ser confiable: minimizar las probabilidades de error. Muchos medios magnéticos como las cintas de respaldo, los disquetes, o discos duros tienen probabilidades de error o son particularmente sensibles a campos magnéticos, elementos todos que atentan contra la información que hemos respaldado allí.

Estar fuera de línea, en un lugar seguro: tan pronto se realiza el respaldo de información, el soporte que almacena este respaldo debe ser desconectado de la computadora y almacenamiento en un lugar seguro tanto desde el punto de vista de sus requerimientos técnicos.

La forma de recuperación sea rápida y eficiente: es necesaria probar la confiabilidad del sistema de respaldo no solo para respaldar sino que también para recuperar.

Seguridad física y lógica: Puede llegar a ser necesario eliminar los medios de entrada/salida innecesarios en algunos sistemas informáticos, tales como unidades de disco flexible y CD-ROM para evitar posibles infecciones con virus traídos desde el exterior

Volumen de información a copiar: Condicionara las decisiones que se toman sobre la política de copias de seguridad, en una primera.

PROGRAMAR FRECUENCIA PARA RESGUARDAR INFORMACION

Formateo (Backup)

Es fundamental tener copias de seguridad actualizadas de sus datos, ya que ante una pérdida o daño, ésta es la única forma de recuperarlos.

Los backups deben ser:

Periódicos

Es fundamental tener copias de seguridad actualizadas de sus datos, ya que ante una pérdida o daño, ésta es la única forma de recuperarlos.

Los backups deben ser:

Periódicos

Automáticos

En un medio externo o extraíble

De fácil y rápida recuperación.

Periodicidad: La copia de seguridad debe ser lo más frecuente posible, diariamente es lo mejor.

En un medio externo o extraíble

De fácil y rápida recuperación.

Periodicidad: La copia de seguridad debe ser lo más frecuente posible, diariamente es lo mejor.

Automatización: Deben ser automáticos porque los backups no pueden depender de un operador humano que es pasible de errores, olvidos u omisiones.

Medio externo: Las copias de respaldo no se deben hacer dentro del disco de una computadora de la empresa ya que ante un caso de catástrofe se perderían los originales y las copias.

Facilidad de recuperación: El formato de la información resguardada debe ser tal que se puedan recuperar los datos de manera simple y rápida, ya que no tiene mayor sentido hacer un backup en un medio que no sea legible por cualquier computadora o utilizar un programa muy complejo que requiera una instalación especial o la asistencia de un técnico para poder recuperar sus datos. No se olvide que el objetivo principal del backup es que usted pueda recuperar su información ante cualquier contingencia lo más rápido posible para tener el menor tiempo a su empresa parada.

Además debe haber dos juegos de backups que se vayan rotando periódicamente: uno activo conectado al servidor de backup en la empresa y otro guardado en un lugar seguro fuera de la compañía. Esto permitirá que ante un caso de catástrofe siempre haya una copia de los datos en otro lugar de donde recuperarlos.

Los sistemas de backup no están compuestos únicamente por el programa para hacer la copia de seguridad.

Un sistema de backup consta de:

Software

Hardware

Medio externo: Las copias de respaldo no se deben hacer dentro del disco de una computadora de la empresa ya que ante un caso de catástrofe se perderían los originales y las copias.

Facilidad de recuperación: El formato de la información resguardada debe ser tal que se puedan recuperar los datos de manera simple y rápida, ya que no tiene mayor sentido hacer un backup en un medio que no sea legible por cualquier computadora o utilizar un programa muy complejo que requiera una instalación especial o la asistencia de un técnico para poder recuperar sus datos. No se olvide que el objetivo principal del backup es que usted pueda recuperar su información ante cualquier contingencia lo más rápido posible para tener el menor tiempo a su empresa parada.

Además debe haber dos juegos de backups que se vayan rotando periódicamente: uno activo conectado al servidor de backup en la empresa y otro guardado en un lugar seguro fuera de la compañía. Esto permitirá que ante un caso de catástrofe siempre haya una copia de los datos en otro lugar de donde recuperarlos.

Los sistemas de backup no están compuestos únicamente por el programa para hacer la copia de seguridad.

Un sistema de backup consta de:

Software

Hardware

Responsable

El software son los programas utilizados para realizar la copia de la información como así también los programas para su eventual recuperación, y la programación y configuración de los procesos automáticos.

El hardware son los medios en los cuales se guardarán las copias de seguridad que pueden ser de cualquier tipo: cintas, discos, disquetes, CDs, DVDs, Zip, Jazz, PenDrives, Web, etc.

El responsable debe ser una persona de la empresa que se encargue de realizar la rotación de los medios de almacenamiento, poniendo a resguardo los medios que se hayan extraído. Además se deberá encargar de verificar en forma periódica que los backups se estén realizando correctamente, que los procesos automáticos se hayan ejecutado en tiempo y forma, que las copias sean exitosas, que haya suficiente espacio en el medio de backup para recibir las nuevas copias, etc.

El software son los programas utilizados para realizar la copia de la información como así también los programas para su eventual recuperación, y la programación y configuración de los procesos automáticos.

El hardware son los medios en los cuales se guardarán las copias de seguridad que pueden ser de cualquier tipo: cintas, discos, disquetes, CDs, DVDs, Zip, Jazz, PenDrives, Web, etc.

El responsable debe ser una persona de la empresa que se encargue de realizar la rotación de los medios de almacenamiento, poniendo a resguardo los medios que se hayan extraído. Además se deberá encargar de verificar en forma periódica que los backups se estén realizando correctamente, que los procesos automáticos se hayan ejecutado en tiempo y forma, que las copias sean exitosas, que haya suficiente espacio en el medio de backup para recibir las nuevas copias, etc.

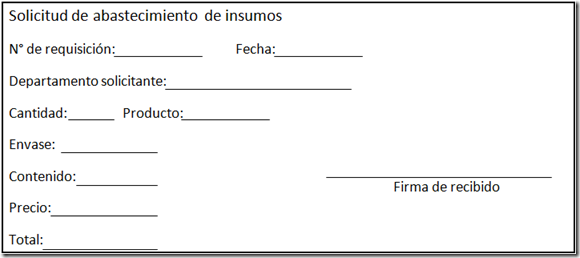

REABASTECIMIENTO DE INSUMOS

¿Qué es? Es una serie de procesos; se revisa, se solicitan y se dan los insumos faltantes, llevando un control.

¿Cómo se lleva a cabo? Mediante solicitud de re abastecimiento de insumos.

Métodos de control:

Inventario donde checan existencias, entradas y salidas.

Tiempos establecidos:

-Puede ser mensual o bimestral(antes de que se agoten)

Para esto se utilizan 2 formatos: 1.-Formato de reabastecimiento de insumos 2.-Formato de inventario de insumos

Formato de reabastecimiento de insumos

Formato de inventario de insumos

Importancia de mantenimiento del equipo:

Tipo de mantenimiento Preventivo Cómo se realiza? Mediante la revisión de tu equipo antes de que se dañe Herramientas INTERNO: -Antivirus -liberador de espacio -desfragmentar y formatear el equipo EXTERNO: -Aire comprimido -Toallas -Espumas Kit de herramientas especial.(cambiar partes dañadas del hardware). Tiempos establecidos. INTERNO: Cada 3 o 4 meses EXTERNO: Cada 15 días

correctivo

Corregir daños en nuestro equipo.

Cuando sea necesario.

CONCLUSIONES

ES IMPORTANTE TENER EN CUENTA CADA UNA DE LAS RECOMENDACIONES QUE SE TE HACEN EN ANTERIORMENTE PARA QUE ASI NUESTRO EQUIPO SE MANTENGA BIEN Y FUNCIONE CORRECTAMENTE.

A veces pasa mucho que un departamento en alguna empresa se queda sin insumos, para eso se necesita llenar una solicitud como la siguiente.

¿Cómo se lleva a cabo? Mediante solicitud de re abastecimiento de insumos.

Métodos de control:

Inventario donde checan existencias, entradas y salidas.

Tiempos establecidos:

-Puede ser mensual o bimestral(antes de que se agoten)

Para esto se utilizan 2 formatos: 1.-Formato de reabastecimiento de insumos 2.-Formato de inventario de insumos

Formato de reabastecimiento de insumos

Formato de inventario de insumos

Importancia de mantenimiento del equipo:

Tipo de mantenimiento Preventivo Cómo se realiza? Mediante la revisión de tu equipo antes de que se dañe Herramientas INTERNO: -Antivirus -liberador de espacio -desfragmentar y formatear el equipo EXTERNO: -Aire comprimido -Toallas -Espumas Kit de herramientas especial.(cambiar partes dañadas del hardware). Tiempos establecidos. INTERNO: Cada 3 o 4 meses EXTERNO: Cada 15 días

correctivo

Corregir daños en nuestro equipo.

Cuando sea necesario.

CONCLUSIONES

ES IMPORTANTE TENER EN CUENTA CADA UNA DE LAS RECOMENDACIONES QUE SE TE HACEN EN ANTERIORMENTE PARA QUE ASI NUESTRO EQUIPO SE MANTENGA BIEN Y FUNCIONE CORRECTAMENTE.

A veces pasa mucho que un departamento en alguna empresa se queda sin insumos, para eso se necesita llenar una solicitud como la siguiente.

SISTEMA OPERATIVO

Un sistema operativo (SO) es un programa o conjunto de programas que en un sistema informático gestiona los recursos de hardware y provee servicios a los programas de aplicación, y se ejecuta en modo privilegiado respecto de los restantes.

Nótese que es un error común muy extendido denominar al conjunto completo de herramientas sistema operativo, es decir, la inclusión en el mismo término de programas como el explorador de ficheros, el navegador web y todo tipo de herramientas que permiten la interacción con el sistema operativo, también llamado núcleo o kernel. Esta identidad entre kernel y sistema operativo es solo cierta si el núcleo es monolítico. Otro ejemplo para comprender esta diferencia se encuentra en la plataforma Amiga, donde el entorno gráfico de usuario se distribuía por separado, de modo que, también podía reemplazarse por otro, como era el caso de directory Opus o incluso manejarlo arrancando con una línea de comandos y el sistema gráfico. De este modo, al arrancar un Amiga, comenzaba a funcionar con el propio sistema operativo que llevaba incluido en una ROM, por lo que era cuestión del usuario decidir si necesitaba un entorno gráfico para manejar el sistema operativo o simplemente otra aplicación. Uno de los más prominentes ejemplos de esta diferencia, es el núcleo Linux, usado en las llamadas distribuciones Linux, ya que al estar también basadas en Unix, proporcionan un sistema de funcionamiento similar. Este error de precisión, se debe a la modernización de la informática llevada a cabo a finales de los 80, cuando la filosofía de estructura básica de funcionamiento de los grandes computadores se rediseñó a fin de llevarla a los hogares y facilitar su uso, cambiando el concepto de computador multiusuario, (muchos usuarios al mismo tiempo) por un sistema monousuario (únicamente un usuario al mismo tiempo) más sencillo de gestionar. (Véase AmigaOS, beOS o MacOS como los pioneros de dicha modernización, cuando los Amiga fueron bautizados con el sobrenombre de Video Toasters por su capacidad para la Edición de vídeo en entorno multitarea round robin, con gestión de miles de colores e interfaces intuitivos para diseño en 3D.

Uno de los propósitos del sistema operativo que gestiona el núcleo intermediario consiste en gestionar los recursos de localización y protección de acceso del hardware, hecho que alivia a los programadores de aplicaciones de tener que tratar con estos detalles. La mayoría de aparatos electrónicos que utilizan microprocesadores para funcionar, llevan incorporado un sistema operativo. (teléfonos móviles, reproductores de DVD, computadoras, radios, enrutadores, etc). En cuyo caso, son manejados mediante una Interfaz Gráfica de Usuario, un gestor de ventanas o un entorno de escritorio, si es un celular, mediante una consola o control remoto si es un DVD y, mediante una línea de comandos o navegador web si es un enrutador.

Perspectiva histórica

Los primeros sistemas (1945-1955) eran grandes máquinas operadas desde la consola maestra por los programadores. Durante la década siguiente (1955-1965) se llevaron a cabo avances en el hardware: lectoras de tarjetas, impresoras, cintas magnéticas, etc. Esto a su vez provocó un avance en el software: compiladores, ensambladores, cargadores, manejadores de dispositivos, etc.

A finales de los años 1980, una computadora Commodore Amiga equipada con una aceleradora Video Toaster era capaz de producir efectos comparados a sistemas dedicados que costaban el triple. Un Video Toaster junto a Lightwave ayudó a producir muchos programas de televisión y películas, entre las que se incluyen Babylon 5, Seaquest DSV y Terminator II.

Problemas de explotación y soluciones iniciales

El problema principal de los primeros sistemas era la baja utilización de los mismos, la primera solución fue poner un operador profesional que lo manejase, con lo que se eliminaron las hojas de reserva, se ahorró tiempo y se aumentó la velocidad.

Para ello, los trabajos se agrupaban de forma manual en lotes mediante lo que se conoce como procesamiento por lotes (batch) sin automatizar.

Monitores residentes

Según fue avanzando la complejidad de los programas, fue necesario implementar soluciones que automatizaran la organización de tareas sin necesidad de un operador. Debido a ello se crearon los monitores residentes: programas que residían en memoria y que gestionaban la ejecución de una cola de trabajos.

Un monitor residente estaba compuesto por un cargador, un Intérprete de comandos y un Controlador (drivers) para el manejo de entrada/salida.

Sistemas con almacenamiento temporal de E/S

Los avances en el hardware crearon el soporte de interrupciones y posteriormente se llevó a cabo un intento de solución más avanzado: solapar la E/S de un trabajo con sus propios cálculos, por lo que se creó el sistema de búfers con el siguiente funcionamiento:

Un programa escribe su salida en un área de memoria (búfer 1).

El monitor residente inicia la salida desde el buffer y el programa de aplicación calcula depositando la salida en el buffer 2.

La salida desde el buffer 1 termina y el nuevo cálculo también.

Se inicia la salida desde el buffer 2 y otro nuevo cálculo dirige su salida al buffer 1.

El proceso se puede repetir de nuevo.

Los problemas surgen si hay muchas más operaciones de cálculo que de E/S (limitado por la CPU) o si por el contrario hay muchas más operaciones de E/S que cálculo (limitado por la E/S).

Spoolers

Hace aparición el disco magnético con lo que surgen nuevas soluciones a los problemas de rendimiento. Se eliminan las cintas magnéticas para el volcado previo de los datos de dispositivos lentos y se sustituyen por discos (un disco puede simular varias cintas). Debido al solapamiento del cálculo de un trabajo con la E/S de otro trabajo se crean tablas en el disco para diferentes tareas, lo que se conoce como Spool (Simultaneous Peripherial Operation On-Line).

Sistemas operativos multiprogramados

Surge un nuevo avance en el hardware: el hardware con protección de memoria. Lo que ofrece nuevas soluciones a los problemas de rendimiento:

Se solapa el cálculo de unos trabajos con la entrada/salida de otros trabajos.

Se pueden mantener en memoria varios programas.

Se asigna el uso de la CPU a los diferentes programas en memoria.

Debido a los cambios anteriores, se producen cambios en el monitor residente, con lo que éste debe abordar nuevas tareas, naciendo lo que se denomina como Sistemas Operativos multiprogramados, los cuales cumplen con las siguientes funciones:

Administrar la memoria.

Gestionar el uso de la CPU (planificación).

Administrar el uso de los dispositivos de E/S.

Cuando desempeña esas tareas, el monitor residente se transforma en un sistema operativo multiprogramado.

Nótese que es un error común muy extendido denominar al conjunto completo de herramientas sistema operativo, es decir, la inclusión en el mismo término de programas como el explorador de ficheros, el navegador web y todo tipo de herramientas que permiten la interacción con el sistema operativo, también llamado núcleo o kernel. Esta identidad entre kernel y sistema operativo es solo cierta si el núcleo es monolítico. Otro ejemplo para comprender esta diferencia se encuentra en la plataforma Amiga, donde el entorno gráfico de usuario se distribuía por separado, de modo que, también podía reemplazarse por otro, como era el caso de directory Opus o incluso manejarlo arrancando con una línea de comandos y el sistema gráfico. De este modo, al arrancar un Amiga, comenzaba a funcionar con el propio sistema operativo que llevaba incluido en una ROM, por lo que era cuestión del usuario decidir si necesitaba un entorno gráfico para manejar el sistema operativo o simplemente otra aplicación. Uno de los más prominentes ejemplos de esta diferencia, es el núcleo Linux, usado en las llamadas distribuciones Linux, ya que al estar también basadas en Unix, proporcionan un sistema de funcionamiento similar. Este error de precisión, se debe a la modernización de la informática llevada a cabo a finales de los 80, cuando la filosofía de estructura básica de funcionamiento de los grandes computadores se rediseñó a fin de llevarla a los hogares y facilitar su uso, cambiando el concepto de computador multiusuario, (muchos usuarios al mismo tiempo) por un sistema monousuario (únicamente un usuario al mismo tiempo) más sencillo de gestionar. (Véase AmigaOS, beOS o MacOS como los pioneros de dicha modernización, cuando los Amiga fueron bautizados con el sobrenombre de Video Toasters por su capacidad para la Edición de vídeo en entorno multitarea round robin, con gestión de miles de colores e interfaces intuitivos para diseño en 3D.

Uno de los propósitos del sistema operativo que gestiona el núcleo intermediario consiste en gestionar los recursos de localización y protección de acceso del hardware, hecho que alivia a los programadores de aplicaciones de tener que tratar con estos detalles. La mayoría de aparatos electrónicos que utilizan microprocesadores para funcionar, llevan incorporado un sistema operativo. (teléfonos móviles, reproductores de DVD, computadoras, radios, enrutadores, etc). En cuyo caso, son manejados mediante una Interfaz Gráfica de Usuario, un gestor de ventanas o un entorno de escritorio, si es un celular, mediante una consola o control remoto si es un DVD y, mediante una línea de comandos o navegador web si es un enrutador.

Perspectiva histórica

Los primeros sistemas (1945-1955) eran grandes máquinas operadas desde la consola maestra por los programadores. Durante la década siguiente (1955-1965) se llevaron a cabo avances en el hardware: lectoras de tarjetas, impresoras, cintas magnéticas, etc. Esto a su vez provocó un avance en el software: compiladores, ensambladores, cargadores, manejadores de dispositivos, etc.

A finales de los años 1980, una computadora Commodore Amiga equipada con una aceleradora Video Toaster era capaz de producir efectos comparados a sistemas dedicados que costaban el triple. Un Video Toaster junto a Lightwave ayudó a producir muchos programas de televisión y películas, entre las que se incluyen Babylon 5, Seaquest DSV y Terminator II.

Problemas de explotación y soluciones iniciales

El problema principal de los primeros sistemas era la baja utilización de los mismos, la primera solución fue poner un operador profesional que lo manejase, con lo que se eliminaron las hojas de reserva, se ahorró tiempo y se aumentó la velocidad.

Para ello, los trabajos se agrupaban de forma manual en lotes mediante lo que se conoce como procesamiento por lotes (batch) sin automatizar.

Monitores residentes

Según fue avanzando la complejidad de los programas, fue necesario implementar soluciones que automatizaran la organización de tareas sin necesidad de un operador. Debido a ello se crearon los monitores residentes: programas que residían en memoria y que gestionaban la ejecución de una cola de trabajos.

Un monitor residente estaba compuesto por un cargador, un Intérprete de comandos y un Controlador (drivers) para el manejo de entrada/salida.

Sistemas con almacenamiento temporal de E/S

Los avances en el hardware crearon el soporte de interrupciones y posteriormente se llevó a cabo un intento de solución más avanzado: solapar la E/S de un trabajo con sus propios cálculos, por lo que se creó el sistema de búfers con el siguiente funcionamiento:

Un programa escribe su salida en un área de memoria (búfer 1).

El monitor residente inicia la salida desde el buffer y el programa de aplicación calcula depositando la salida en el buffer 2.

La salida desde el buffer 1 termina y el nuevo cálculo también.

Se inicia la salida desde el buffer 2 y otro nuevo cálculo dirige su salida al buffer 1.

El proceso se puede repetir de nuevo.

Los problemas surgen si hay muchas más operaciones de cálculo que de E/S (limitado por la CPU) o si por el contrario hay muchas más operaciones de E/S que cálculo (limitado por la E/S).

Spoolers

Hace aparición el disco magnético con lo que surgen nuevas soluciones a los problemas de rendimiento. Se eliminan las cintas magnéticas para el volcado previo de los datos de dispositivos lentos y se sustituyen por discos (un disco puede simular varias cintas). Debido al solapamiento del cálculo de un trabajo con la E/S de otro trabajo se crean tablas en el disco para diferentes tareas, lo que se conoce como Spool (Simultaneous Peripherial Operation On-Line).

Sistemas operativos multiprogramados

Surge un nuevo avance en el hardware: el hardware con protección de memoria. Lo que ofrece nuevas soluciones a los problemas de rendimiento:

Se solapa el cálculo de unos trabajos con la entrada/salida de otros trabajos.

Se pueden mantener en memoria varios programas.

Se asigna el uso de la CPU a los diferentes programas en memoria.

Debido a los cambios anteriores, se producen cambios en el monitor residente, con lo que éste debe abordar nuevas tareas, naciendo lo que se denomina como Sistemas Operativos multiprogramados, los cuales cumplen con las siguientes funciones:

Administrar la memoria.

Gestionar el uso de la CPU (planificación).

Administrar el uso de los dispositivos de E/S.

Cuando desempeña esas tareas, el monitor residente se transforma en un sistema operativo multiprogramado.

DESARROYO SUSTENTABLE

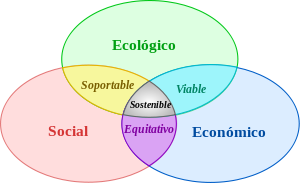

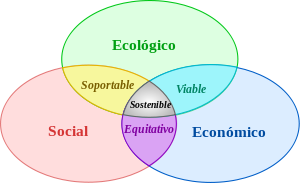

Desarrollo sostenible

Esquema de los tres pilares del desarrollo sostenible.Los términos desarrollo sostenible, desarrollo perdurable y desarrollo sustentable se aplican al desarrollo socioeconómico, y su definición se formalizó por primera vez en el documento conocido como Informe Brundtland (1987), fruto de los trabajos de la Comisión Mundial de Medio Ambiente y Desarrollo de Naci Unidas, creada en Asamblea de las Naciones Unidas en 1983. Dicha definición se asumió en el Principio 3º de la Declaración de Río (1992). Es a partir de este informe cuando se acotó el término inglés sustainable development, y de ahí mismo nació la confusión entre si existe o no diferencia alguna entre los términos desarrollo sostenible y desarrollo sustentable. A partir de la década de 1970, los científicos empezaron a darse cuenta de que muchas de sus acciones producían un gran impacto sobre la naturaleza, por lo que algunos especialistas señalaron la evidente pérdida de la biodiversidad y elaboraron teorías para explicar la vulnerabilidad de los sistemas naturales (Boullón, 2006:20).

Esquema de los tres pilares del desarrollo sostenible.Los términos desarrollo sostenible, desarrollo perdurable y desarrollo sustentable se aplican al desarrollo socioeconómico, y su definición se formalizó por primera vez en el documento conocido como Informe Brundtland (1987), fruto de los trabajos de la Comisión Mundial de Medio Ambiente y Desarrollo de Naci Unidas, creada en Asamblea de las Naciones Unidas en 1983. Dicha definición se asumió en el Principio 3º de la Declaración de Río (1992). Es a partir de este informe cuando se acotó el término inglés sustainable development, y de ahí mismo nació la confusión entre si existe o no diferencia alguna entre los términos desarrollo sostenible y desarrollo sustentable. A partir de la década de 1970, los científicos empezaron a darse cuenta de que muchas de sus acciones producían un gran impacto sobre la naturaleza, por lo que algunos especialistas señalaron la evidente pérdida de la biodiversidad y elaboraron teorías para explicar la vulnerabilidad de los sistemas naturales (Boullón, 2006:20).

La única diferencia que existe entre desarrollo sostenible y desarrollo sustentable es la traducción al español del término inglés: en el caso mexicano se tradujo como desarrollo sostenible y en otros países de habla hispana como desarrollo sustentable, pero nótese que siempre guarda la misma esencia y significado que se dio en el informe de Bruntland, donde se define como sigue:

Satisfacer las necesidades de las generaciones presentes sin comprometer las posibilidades de las del futuro para atender sus propias necesidades.

El ámbito del desarrollo sostenible puede dividirse conceptualmente en tres partes: ecológico, económico y social. Se considera el aspecto social por la relación entre el bienestar social con el medio ambiente y la bonanza económica. El triple resultado es un conjunto de indicadores de desempeño de una organización en las tres áreas.

Deben satisfacerse las necesidades de la sociedad como alimentación, ropa, vivienda y trabajo, pues si la pobreza es habitual, el mundo estará encaminado a catástrofes de varios tipos, incluidas las ecológicas. Asimismo, el desarrollo y el bienestar social, están limitados por el nivel tecnológico, los recursos del medio ambiente y la capacidad del medio ambiente para absorber los efectos de la actividad humana.

Ante esta situación, se plantea la posibilidad de mejorar la tecnología y la organización social de forma que el medio ambiente pueda recuperarse al mismo ritmo que es afectado por la actividad humana.

Esquema de los tres pilares del desarrollo sostenible.Los términos desarrollo sostenible, desarrollo perdurable y desarrollo sustentable se aplican al desarrollo socioeconómico, y su definición se formalizó por primera vez en el documento conocido como Informe Brundtland (1987), fruto de los trabajos de la Comisión Mundial de Medio Ambiente y Desarrollo de Naci Unidas, creada en Asamblea de las Naciones Unidas en 1983. Dicha definición se asumió en el Principio 3º de la Declaración de Río (1992). Es a partir de este informe cuando se acotó el término inglés sustainable development, y de ahí mismo nació la confusión entre si existe o no diferencia alguna entre los términos desarrollo sostenible y desarrollo sustentable. A partir de la década de 1970, los científicos empezaron a darse cuenta de que muchas de sus acciones producían un gran impacto sobre la naturaleza, por lo que algunos especialistas señalaron la evidente pérdida de la biodiversidad y elaboraron teorías para explicar la vulnerabilidad de los sistemas naturales (Boullón, 2006:20).

Esquema de los tres pilares del desarrollo sostenible.Los términos desarrollo sostenible, desarrollo perdurable y desarrollo sustentable se aplican al desarrollo socioeconómico, y su definición se formalizó por primera vez en el documento conocido como Informe Brundtland (1987), fruto de los trabajos de la Comisión Mundial de Medio Ambiente y Desarrollo de Naci Unidas, creada en Asamblea de las Naciones Unidas en 1983. Dicha definición se asumió en el Principio 3º de la Declaración de Río (1992). Es a partir de este informe cuando se acotó el término inglés sustainable development, y de ahí mismo nació la confusión entre si existe o no diferencia alguna entre los términos desarrollo sostenible y desarrollo sustentable. A partir de la década de 1970, los científicos empezaron a darse cuenta de que muchas de sus acciones producían un gran impacto sobre la naturaleza, por lo que algunos especialistas señalaron la evidente pérdida de la biodiversidad y elaboraron teorías para explicar la vulnerabilidad de los sistemas naturales (Boullón, 2006:20).La única diferencia que existe entre desarrollo sostenible y desarrollo sustentable es la traducción al español del término inglés: en el caso mexicano se tradujo como desarrollo sostenible y en otros países de habla hispana como desarrollo sustentable, pero nótese que siempre guarda la misma esencia y significado que se dio en el informe de Bruntland, donde se define como sigue:

Satisfacer las necesidades de las generaciones presentes sin comprometer las posibilidades de las del futuro para atender sus propias necesidades.

El ámbito del desarrollo sostenible puede dividirse conceptualmente en tres partes: ecológico, económico y social. Se considera el aspecto social por la relación entre el bienestar social con el medio ambiente y la bonanza económica. El triple resultado es un conjunto de indicadores de desempeño de una organización en las tres áreas.

Deben satisfacerse las necesidades de la sociedad como alimentación, ropa, vivienda y trabajo, pues si la pobreza es habitual, el mundo estará encaminado a catástrofes de varios tipos, incluidas las ecológicas. Asimismo, el desarrollo y el bienestar social, están limitados por el nivel tecnológico, los recursos del medio ambiente y la capacidad del medio ambiente para absorber los efectos de la actividad humana.

Ante esta situación, se plantea la posibilidad de mejorar la tecnología y la organización social de forma que el medio ambiente pueda recuperarse al mismo ritmo que es afectado por la actividad humana.

SELECCIONAR UBICACION FIJA DE RESPALDOS

Respaldos

Los respaldos o copias de seguridad tienen dos objetivos principales:

Permitir la restauración de archivos individuales

Permitir la restauración completa de sistemas de archivos completos

Tipos de respaldo fisico

Cintas

Las cintas fueron el primer tipo de media removible disponible como medio de almacenamiento. Tiene los beneficios de bajos costos y una capacidad de almacenamiento razonablemente buena. Sin embargo, las cintas tienen algunas desventajas - es susceptible a desgastarse y el acceso a los datos en una cinta es por naturaleza secuencial.

Estos factores implican que es necesario hacer un seguimiento del uso de las cintas (retirando las cintas una vez que hayan alcanzado el final de su vida útil) y que las búsquedas de un archivo en cinta pueden ser una tarea bastante lenta.

Disco

En años pasados, las unidades de disco nunca se utilizaban como medio para respaldos. Sin embargo, los precios se han reducido tanto que, en algunos casos, el uso de discos duros como unidades de respaldo, tiene sentido.

La razón principal para el uso de unidades de disco como medio para respaldos sería su velocidad. No hay un medio de almacenamiento masivo más rápido disponible. La velocidad puede ser un factor crítico cuando la ventana para hacer el respaldo de su centro de datos es corta y la cantidad de datos a copiar es grande.

Red

Por sí misma, una red no puede actuar como una media de respaldo. Pero combinada con tecnologías de almacenamiento masivo, puede hacerlo muy bien. Por ejemplo, combinando un enlace de red de gran velocidad a un centro de datos remoto conteniendo grandes cantidades de almacenamiento en disco, repentinamente las desventajas sobre el respaldo a discos mencionadas anteriormente, dejan de ser desventajas.

Al hacer respaldos sobre la red, las unidades de disco ya se encuentran en otra ubicación, fuera del sitio, por lo que no es necesario transportar unidades de discos frágiles a otro lado. Con suficiente ancho de banda, se mantiene la ventaja de la velocidad que puede obtener por hacer los respaldos a discos.

Los respaldos o copias de seguridad tienen dos objetivos principales:

Permitir la restauración de archivos individuales

Permitir la restauración completa de sistemas de archivos completos

Tipos de respaldo fisico

Cintas

Las cintas fueron el primer tipo de media removible disponible como medio de almacenamiento. Tiene los beneficios de bajos costos y una capacidad de almacenamiento razonablemente buena. Sin embargo, las cintas tienen algunas desventajas - es susceptible a desgastarse y el acceso a los datos en una cinta es por naturaleza secuencial.

Estos factores implican que es necesario hacer un seguimiento del uso de las cintas (retirando las cintas una vez que hayan alcanzado el final de su vida útil) y que las búsquedas de un archivo en cinta pueden ser una tarea bastante lenta.

Disco

En años pasados, las unidades de disco nunca se utilizaban como medio para respaldos. Sin embargo, los precios se han reducido tanto que, en algunos casos, el uso de discos duros como unidades de respaldo, tiene sentido.

La razón principal para el uso de unidades de disco como medio para respaldos sería su velocidad. No hay un medio de almacenamiento masivo más rápido disponible. La velocidad puede ser un factor crítico cuando la ventana para hacer el respaldo de su centro de datos es corta y la cantidad de datos a copiar es grande.

Red

Por sí misma, una red no puede actuar como una media de respaldo. Pero combinada con tecnologías de almacenamiento masivo, puede hacerlo muy bien. Por ejemplo, combinando un enlace de red de gran velocidad a un centro de datos remoto conteniendo grandes cantidades de almacenamiento en disco, repentinamente las desventajas sobre el respaldo a discos mencionadas anteriormente, dejan de ser desventajas.

Al hacer respaldos sobre la red, las unidades de disco ya se encuentran en otra ubicación, fuera del sitio, por lo que no es necesario transportar unidades de discos frágiles a otro lado. Con suficiente ancho de banda, se mantiene la ventaja de la velocidad que puede obtener por hacer los respaldos a discos.

ELABORAR REPORTES DE DAÑO O PERDIDA DE EQUIPO

Normalmente los controles de operación de la computadora no afectan al procesamiento correcto de las transacciones tanto como los anteriores, aunque si lo hacen de forma indirecta, ya que estos controles ayudan a asegurar normas y elevar el desempeño en los sistemas previniendo fallas de software, hardware y humanas. La ausencia de seguridad aumenta la probabilidad de que sucedan entre otros

percances:

Pérdida de servicios:

Pérdida de activos.

Degradación de las operaciones.

Daños al equipo, instalaciones o personal.

Revelación no autorizada de información delicada.

Los principales objetivos de los controles de la seguridad son cinco y pueden verse más bien como niveles

de control, es decir, si llegase a fallar un nivel entonces entra en acción el nivel de control siguiente, y así

sucesivamente. He aquí estos niveles:

1. Disuadir cualquier pérdida o desastre.

2. Detectar peligros potenciales.

3. Minimizar el impacto de los desastres y pérdidas.

4. Investigar que fue lo que sucedió.

5. Recuperación.

Realizar formatos de reportes de daño en equipo y personal

Reporte No. Fecha

Descripción del incidente

Como se detecto

Describe lo q encontró

Nombre de software: Versión

Herramientas : Consecuencia del

Incidente: Archivo

Primeras medidas tomadas : Firma de quien realiza el reporte

Realizar formato de pérdidas de equipo

Realizar formato de pérdidas de equipo Reporte de perdida de equipo de computo

Reporte No. Descripción del incidente : Fecha :

Ubicación : Como se detecto :

Departamento :

Responsable: Describa lo que encontró:

Observaciones :

Nombre del equipo:

Elaborar formatos de reporte de baja de equipo

Reporte De baja de equipo de computo Reporte No. Fecha :

Nombre del equipo :

Descripción:

Ubicación:

Departamento:

motivo De baja:

Como decreto:

Responsables : Observaciones

Reporte de fallas de los insumos de cómputo

Fecha Nombre del producto Nombre

Descripción de incidente Marca Tamaño

Reporte Peso

Cantidad proveedor Ubicación

Departamento Responsable

Fecha

Ficha de quien realiza el reporte

percances:

Pérdida de servicios:

Pérdida de activos.

Degradación de las operaciones.

Daños al equipo, instalaciones o personal.

Revelación no autorizada de información delicada.

Los principales objetivos de los controles de la seguridad son cinco y pueden verse más bien como niveles

de control, es decir, si llegase a fallar un nivel entonces entra en acción el nivel de control siguiente, y así

sucesivamente. He aquí estos niveles:

1. Disuadir cualquier pérdida o desastre.

2. Detectar peligros potenciales.

3. Minimizar el impacto de los desastres y pérdidas.

4. Investigar que fue lo que sucedió.

5. Recuperación.

Realizar formatos de reportes de daño en equipo y personal

Reporte No. Fecha

Descripción del incidente

Como se detecto

Describe lo q encontró

Nombre de software: Versión

Herramientas : Consecuencia del

Incidente: Archivo

Primeras medidas tomadas : Firma de quien realiza el reporte

Realizar formato de pérdidas de equipo

Realizar formato de pérdidas de equipo Reporte de perdida de equipo de computo

Reporte No. Descripción del incidente : Fecha :

Ubicación : Como se detecto :

Departamento :

Responsable: Describa lo que encontró:

Observaciones :

Nombre del equipo:

Elaborar formatos de reporte de baja de equipo

Reporte De baja de equipo de computo Reporte No. Fecha :

Nombre del equipo :

Descripción:

Ubicación:

Departamento:

motivo De baja:

Como decreto:

Responsables : Observaciones

Reporte de fallas de los insumos de cómputo

Fecha Nombre del producto Nombre

Descripción de incidente Marca Tamaño

Reporte Peso

Cantidad proveedor Ubicación

Departamento Responsable

Fecha

Ficha de quien realiza el reporte

MANIPULAR LOS DISPOSITIVOS

Manipulacion de medios de almacenaiento

- 1. RESPALDO DE INFORMACION El respaldo de información es un proceso muy importante ya que permite recuperar informacion en caso de error o virus

- 2. MEDIOS DE ALMACENAMIENTO Exiten varios tipos como: USB CD-RW DVD-RW HD HARD DISC ENTRE OTROS…

- 3. USB Una memoria USB (de Universal Serial Bus; en inglés pendrive, USB flash drive) es un dispositivo de almacenamiento que utiliza memoria flash para guardar la información

- 4. MANIPULANDO EL RESPALDO CON USO DE USB 1. Conectar el pend drive NOTA: Debes asegurarte que la USB no tengas virus

- 5. 2.GUARDAR EL ARCHIVO EN EL DISCO DURO Y UNA COPIA EN USB

- 6. 3. EN CASO DE SER UN ARCHIVO DE SER MAYOR IMPORTANCIA SE PUEDE CREAR OTRA CARPETAY GUARDAR AHI

- 7. 4. QUITAR HADWARE CON SEGURIDAD

- 8. ¿POR QUÉ? En algunos sistemas la Si es retirada antes que escritura se realiza en el sistema guarde el forma diferida (esto contenido se pueden significa que los datos provocar que haya no se escriben en el pérdidas de datos. momento)

- 9. 5. RETIRAR EL HADWARE

- 10. CD - RW • Un disco compacto regrabable, conocido popularmente como CD- RW (sigla del inglés de Compact Disc ReWritable) es un soporte digital óptico utilizado para almacenar cualquier tipo de información.

- 11. 1. ISERTAR EL DISCO EN LA UNIDAD CORRESPONDIENTE

- 12. 2.ENTRA A LA UNIDAD EN MI PC O MI EQUIPO

- 13. 3. PEGA EL ARCHIVO EN LA UNIDAD Acontinuacio n clic aqui

- 14. 4.GRABANDO

- 15. 5. EXPULSAR LA UNIDAD DEL DISCO

- 16. FUNCIONAMIENTO •Láser de escritura: Se usa para escribir. Calienta pequeñas zonas de la superficie para que el material se torne amorfo. •Láser de borrado: Se usa para borrar. Tiene una intensidad menor que el de escritura con lo que se consigue el estado cristalino. •Láser de lectura: Se usa para leer. Tiene menor intensidad que el de borrado. Se refleja en zonas cristalinas y se dispersa en las amorfas.

- 17. DVD - RW Un DVD-RW (Menos Regrabable) es un DVD regrabable en el que se puede grabar y borrar la información varias veces. La capacidad estándar es de 4,7 GB.

- 18. HD- HARD DISC Un disco duro o disco rígido (en inglés hard disk drive) es un dispositivo no volátil, que conserva la información aun con la pérdida de energía, que emplea un sistema de grabación magnética digital

ADMINISTRACION DE INSUMOS

Que son los Insumos informaticos?

Los insumos informáticos son los consumibles utilizados para sacar mejor provecho de estos bienes tales como: Toner´s, cartuchos de cinta, hojas para impresion, aires comprimidos y espumas para limpieza de equipos, estopas, brochas, alcohol isopropílico, etc. , Saludos.

Insumos informáticos o insumos para computación:

se refiere a todos los componentes relativos a las computadoras o a los periféricos que permiten obtener productos partiendo de materias primas.

El insumo es un bien consumible utilizado en la producción de otro bien. Este término, equivalente en ocasiones al de materia prima.

O sea, en pocas palabras son aquellos componentes que tiene la computadora o algun otro articulo relacionado con la informatica!!

El insumo es un bien consumible utilizado en el proceso productivo de otro bien.

En general los insumos pierden sus propiedades y características para transformarse y formar parte del producto final.

Se podria mencionar insumos del tipo domestico, empresarial o industrial

Relaciona estos conceptos a informatica o computo y obtendras rapidamente ejemplos como:

impresora

monitor

mouse

teclado

soportes ergonomicos para laps

lector de dvd, cd, blueray

adaptadores de AC

dvd cd

cartuchos

papel para impresion

software

cableados

routes

access point

los mismos servicios de internet, voip etc

obvio todos estos tienen una relación reciproca entre si, es decir, si tienes una compu y necesitas imprimir compras un bien que es una impresora,

si tiene una impresora pues obvio te hara falta la compu como un insumo informático

en fin todo aquello que puede mejorar o complementar un producto (informatico o de computo), en tu casa, en tu empresa o industria puedes considerarlo como un bien que tendras que adquirir para alcanzar ese objetivo.

El insumo es un bien consumible utilizado en el proceso productivo de otro bien.

En general los insumos pierden sus propiedades y características para transformarse y formar parte del producto final.

Se podría mencionar insumos del tipo domestico, empresarial o industrial

El término Insumo se le conoce como recurso o consumible que requerimos para realizar algunos trabajos con el equipo de cómputo.

Medios de Impresión:

- Utilizar el papel recomendado por el fabricante.

- No emplear papeles demasiado gruesos, que pueden ocasionar que el dispositivo se atasque.

- Si utilizas transperencias o acetatos, imprime en el lado que el fabricante indica.

- Si el tamaño del papel no es compatible con la impresora, no intentes imprimir con el.

Cartuchos o Cintas para impresoras:

- No colocar en la impresora cintas en mal estado.

- No usar cartuchos de tinta que pueden no ser compatibles con la impresora, ya que pueden ocasionar fallas graves.

- Utiliza los cartuchos o cintas recomendadas por el fabricante.

Medios de impresión:

- Imprimir los documentos en el tipo de papel y dispositivo adecuado a cada situación.

- Los documentos oficiales tales como actas de nacimiento, credenciales de elector, pasaportes, etc, no deben ser reproducidos en medios de impresión, no autorizados.

- No utilices los recursos de la organización para trabajos particulares.

Medios magnéticos:

- Usa los discos de acuerdo a la capacidad de almacenamiento.

- No deseches discos que todavía pueden ser utilizados.

Cartuchos o cintas de impresión:

- Cambia los insumos del dispositivo cuando éste lo indique, o bien cuando la calidad de impresión no sea la adecuada.

- Instala adecuadamente el insumo en el dispositivo, siguiendo las instrucciones que se indican en el manual correspondiente.

Impresiones:

- Crea el documento con una escala menor a la original.

- Selecciona el valor de copia rápido o normal.

- Que el tipo de papel no sea poroso, para que no se traspase la tinta y se desperdicie.

- Imprimir a una sola tinta.

Dispositivos de Almacenamiento:

- Formatear discos una vez utilizados.

- Utilizar CD-RW (regrabables).

- Tener una memoria extraíble para no saturar el disco.

Los insumos informáticos son los consumibles utilizados para sacar mejor provecho de estos bienes tales como: Toner´s, cartuchos de cinta, hojas para impresion, aires comprimidos y espumas para limpieza de equipos, estopas, brochas, alcohol isopropílico, etc. , Saludos.

Insumos informáticos o insumos para computación:

se refiere a todos los componentes relativos a las computadoras o a los periféricos que permiten obtener productos partiendo de materias primas.

El insumo es un bien consumible utilizado en la producción de otro bien. Este término, equivalente en ocasiones al de materia prima.

O sea, en pocas palabras son aquellos componentes que tiene la computadora o algun otro articulo relacionado con la informatica!!

El insumo es un bien consumible utilizado en el proceso productivo de otro bien.

En general los insumos pierden sus propiedades y características para transformarse y formar parte del producto final.

Se podria mencionar insumos del tipo domestico, empresarial o industrial

Relaciona estos conceptos a informatica o computo y obtendras rapidamente ejemplos como:

impresora

monitor

mouse

teclado

soportes ergonomicos para laps

lector de dvd, cd, blueray

adaptadores de AC

dvd cd

cartuchos

papel para impresion

software

cableados

routes

access point

los mismos servicios de internet, voip etc

obvio todos estos tienen una relación reciproca entre si, es decir, si tienes una compu y necesitas imprimir compras un bien que es una impresora,

si tiene una impresora pues obvio te hara falta la compu como un insumo informático

en fin todo aquello que puede mejorar o complementar un producto (informatico o de computo), en tu casa, en tu empresa o industria puedes considerarlo como un bien que tendras que adquirir para alcanzar ese objetivo.

El insumo es un bien consumible utilizado en el proceso productivo de otro bien.

En general los insumos pierden sus propiedades y características para transformarse y formar parte del producto final.

Se podría mencionar insumos del tipo domestico, empresarial o industrial

El término Insumo se le conoce como recurso o consumible que requerimos para realizar algunos trabajos con el equipo de cómputo.

Medios de Impresión:

- Utilizar el papel recomendado por el fabricante.

- No emplear papeles demasiado gruesos, que pueden ocasionar que el dispositivo se atasque.

- Si utilizas transperencias o acetatos, imprime en el lado que el fabricante indica.

- Si el tamaño del papel no es compatible con la impresora, no intentes imprimir con el.

Cartuchos o Cintas para impresoras:

- No colocar en la impresora cintas en mal estado.

- No usar cartuchos de tinta que pueden no ser compatibles con la impresora, ya que pueden ocasionar fallas graves.

- Utiliza los cartuchos o cintas recomendadas por el fabricante.

Medios de impresión:

- Imprimir los documentos en el tipo de papel y dispositivo adecuado a cada situación.

- Los documentos oficiales tales como actas de nacimiento, credenciales de elector, pasaportes, etc, no deben ser reproducidos en medios de impresión, no autorizados.

- No utilices los recursos de la organización para trabajos particulares.

Medios magnéticos:

- Usa los discos de acuerdo a la capacidad de almacenamiento.

- No deseches discos que todavía pueden ser utilizados.

Cartuchos o cintas de impresión:

- Cambia los insumos del dispositivo cuando éste lo indique, o bien cuando la calidad de impresión no sea la adecuada.

- Instala adecuadamente el insumo en el dispositivo, siguiendo las instrucciones que se indican en el manual correspondiente.

Impresiones:

- Crea el documento con una escala menor a la original.

- Selecciona el valor de copia rápido o normal.

- Que el tipo de papel no sea poroso, para que no se traspase la tinta y se desperdicie.

- Imprimir a una sola tinta.

Dispositivos de Almacenamiento:

- Formatear discos una vez utilizados.

- Utilizar CD-RW (regrabables).

- Tener una memoria extraíble para no saturar el disco.

RECICLAJE DE INSUMOS

El reciclaje de los insumos es uno de los más sencillos disponibles, y que puede otorgarnos satisfacciones colaterales. Bastaría que los niños, a través de las cooperadoras escolares, juntaran todo lo que es papel, vidrios y metales, para evitar la pérdida de una materia prima valiosa para posteriores reelaboraciones. Esos escolares, en la reventa de los insumos que efectuarían las cooperadoras, obtendrían un ingreso como aporte a sus comedores, y al mantenimiento de los servicios que presta el colegio. De esta manera colaborarían con el entorno ecológico en el cual viven, y simultáneamente con las escuelas que los forman para su futuro.

Cartuchos:

Recarga de cartuchos Consiste en recibir los cartuchos de tinta y someterlos a una prueba donde se verifica que estén en buen estado. Unas ves comprobados, pasan a ser Limpiados, llenados y presurizados. Esto permite un ahorro de hasta el 70%, en ves de comprar uno nuevo.

Conservación y uso racional de insumos.

Por ningún motivo los tengas cerca de líquidos (café, te, refresco, agua, humedad, etc) pues pudieran derramarse sobre ellos y es sumamente perjudicial.

Cartuchos:

Recarga de cartuchos Consiste en recibir los cartuchos de tinta y someterlos a una prueba donde se verifica que estén en buen estado. Unas ves comprobados, pasan a ser Limpiados, llenados y presurizados. Esto permite un ahorro de hasta el 70%, en ves de comprar uno nuevo.

Conservación y uso racional de insumos.

Para la conservación de los insumos de la computadora como los disquetes, CD's, cartuchos para impresoras, etc. Procura no exponerlos al sol o a temperaturas extremas ya que los daños que les causan son irreparables.

No los expongas a campos magnéticos como hornos de microondas, televisores, imanes, monitor de la computadora, etc, pueden sufrir pérdidas irreparables de información o de funcionamiento.Por ningún motivo los tengas cerca de líquidos (café, te, refresco, agua, humedad, etc) pues pudieran derramarse sobre ellos y es sumamente perjudicial.

CONFIGURAR EL EQUIPO

El Equipo De Computo Y Sus Dispositivos

1-Configurar el entorno del trabajo

Para configurar el entorno de trabajo de la computadora tienes que tomar en cuenta en donde instalar el equipo de computo........

Lo más práctico son los muebles especiales. Son standard y te facilitan encontrarle el lugar justo a cada cosa. Cuando el teclado tiene un estante especial te ayuda mucho porque libera espacio en tu escritorio. Por qué más allá de las infinitas partes de la PC, además hay espacios extras para tener en cuenta: el Mouse, los papeles, lapiceras, diskets, etc.

No tenemos en cuenta la cantidad de cables y enchufes que están implicados en este lugar. Vas a necesitar hacer una instalación de cable a tierra para no provocar un cortocircuito en tu casa. Y ni hablar de la cantidad de cables y extensiones que se van a enredar... Conéctalos de una manera ordenada para no sumarte más dolores de cabeza cuando se te desconecte el Mouse de un accidente.

Pasamos horas enteras delante de la pantalla por eso son esenciales la comodidad y la iluminación. Busca una silla que te sostenga bien la zona lumbar de la espalda. Estar sentadas mucho tiempo trae grandes problemas de columna así que ¡cuídate!. La mejor inversión es comprarte una silla especial, están diseñadas para evitar estos problemas. También tienes en cuenta donde vas a poner la pantalla. Siempre ubícala enfrente o un poco al costado del teclado

2-Configurar el teclado

El programa de instalación le permite a los usuarios configurar una distribución del teclado para sus sistemas. Para configurar una distribución del teclado diferente luego de la instalación, utilice la Herramienta de configuración de teclados.

Para iniciar la Herramienta de configuración de teclados, seleccione el botón Menú principal (en el panel) => Configuración del sistema => Teclado, o escriba el comando redhat-config-keyboard en el indicador de comandos

1-Configurar el entorno del trabajo

Para configurar el entorno de trabajo de la computadora tienes que tomar en cuenta en donde instalar el equipo de computo........

Lo más práctico son los muebles especiales. Son standard y te facilitan encontrarle el lugar justo a cada cosa. Cuando el teclado tiene un estante especial te ayuda mucho porque libera espacio en tu escritorio. Por qué más allá de las infinitas partes de la PC, además hay espacios extras para tener en cuenta: el Mouse, los papeles, lapiceras, diskets, etc.

No tenemos en cuenta la cantidad de cables y enchufes que están implicados en este lugar. Vas a necesitar hacer una instalación de cable a tierra para no provocar un cortocircuito en tu casa. Y ni hablar de la cantidad de cables y extensiones que se van a enredar... Conéctalos de una manera ordenada para no sumarte más dolores de cabeza cuando se te desconecte el Mouse de un accidente.

Pasamos horas enteras delante de la pantalla por eso son esenciales la comodidad y la iluminación. Busca una silla que te sostenga bien la zona lumbar de la espalda. Estar sentadas mucho tiempo trae grandes problemas de columna así que ¡cuídate!. La mejor inversión es comprarte una silla especial, están diseñadas para evitar estos problemas. También tienes en cuenta donde vas a poner la pantalla. Siempre ubícala enfrente o un poco al costado del teclado

2-Configurar el teclado

El programa de instalación le permite a los usuarios configurar una distribución del teclado para sus sistemas. Para configurar una distribución del teclado diferente luego de la instalación, utilice la Herramienta de configuración de teclados.

Para iniciar la Herramienta de configuración de teclados, seleccione el botón Menú principal (en el panel) => Configuración del sistema => Teclado, o escriba el comando redhat-config-keyboard en el indicador de comandos

miércoles, 7 de marzo de 2012

SISTEMAS OPERATIVOS

Un sistema operativo (SO) es un programa o conjunto de programas que en un sistema informático gestiona los recursos de hardware y provee servicios a los programas de aplicación, y corre en modo privilegiado respecto de los restantes.

Nótese que es un error común muy extendido denominar al conjunto completo de herramientas sistema operativo, es decir, la inclusión en el mismo término de programas como el explorador de ficheros, el navegador web y todo tipo de herramientas que permiten la interacción con el sistema operativo, también llamado núcleo o kernel. Esta identidad entre kernel y sistema operativo es solo cierta si el núcleo es monolítico. Otro ejemplo para comprender esta diferencia se encuentra en la plataforma Amiga, donde el entorno gráfico de usuario se distribuía por separado, de modo que, también podía reemplazarse por otro, como era el caso de directory Opus o incluso manejarlo arrancando con una línea de comandos y el sistema gráfico. De este modo, al arrancar un Amiga, comenzaba a funcionar con el propio sistema operativo que llevaba incluido en una ROM, por lo que era cuestión del usuario decidir si necesitaba un entorno gráfico para manejar el sistema operativo o simplemente otra aplicación. Uno de los más prominentes ejemplos de esta diferencia, es el núcleo Linux, usado en las llamadas distribuciones Linux, ya que al estar también basadas en Unix, proporcionan un sistema de funcionamiento similar. Este error de precisión, se debe a la modernización de la informática llevada a cabo a finales de los 80, cuando la filosofía de estructura básica de funcionamiento de los grandes computadores se rediseñó a fin de llevarla a los hogares y facilitar su uso, cambiando el concepto de computador multiusuario, (muchos usuarios al mismo tiempo) por un sistema monousuario (únicamente un usuario al mismo tiempo) más sencillo de gestionar. (Véase AmigaOS, beOS o MacOS como los pioneros de dicha modernización, cuando los Amiga fueron bautizados con el sobrenombre de Video Toasters por su capacidad para la Edición de vídeo en entorno multitarea round robin, con gestión de miles de colores e interfaces intuitivos para diseño en 3D.

Nótese que es un error común muy extendido denominar al conjunto completo de herramientas sistema operativo, es decir, la inclusión en el mismo término de programas como el explorador de ficheros, el navegador web y todo tipo de herramientas que permiten la interacción con el sistema operativo, también llamado núcleo o kernel. Esta identidad entre kernel y sistema operativo es solo cierta si el núcleo es monolítico. Otro ejemplo para comprender esta diferencia se encuentra en la plataforma Amiga, donde el entorno gráfico de usuario se distribuía por separado, de modo que, también podía reemplazarse por otro, como era el caso de directory Opus o incluso manejarlo arrancando con una línea de comandos y el sistema gráfico. De este modo, al arrancar un Amiga, comenzaba a funcionar con el propio sistema operativo que llevaba incluido en una ROM, por lo que era cuestión del usuario decidir si necesitaba un entorno gráfico para manejar el sistema operativo o simplemente otra aplicación. Uno de los más prominentes ejemplos de esta diferencia, es el núcleo Linux, usado en las llamadas distribuciones Linux, ya que al estar también basadas en Unix, proporcionan un sistema de funcionamiento similar. Este error de precisión, se debe a la modernización de la informática llevada a cabo a finales de los 80, cuando la filosofía de estructura básica de funcionamiento de los grandes computadores se rediseñó a fin de llevarla a los hogares y facilitar su uso, cambiando el concepto de computador multiusuario, (muchos usuarios al mismo tiempo) por un sistema monousuario (únicamente un usuario al mismo tiempo) más sencillo de gestionar. (Véase AmigaOS, beOS o MacOS como los pioneros de dicha modernización, cuando los Amiga fueron bautizados con el sobrenombre de Video Toasters por su capacidad para la Edición de vídeo en entorno multitarea round robin, con gestión de miles de colores e interfaces intuitivos para diseño en 3D.

Uno de los propósitos del sistema operativo que gestiona el núcleo intermediario consiste en gestionar los recursos de localización y protección de acceso del hardware, hecho que alivia a los programadores de aplicaciones de tener que tratar con estos detalles. La mayoría de aparatos electrónicos que utilizan microprocesadores para funcionar, llevan incorporado un sistema operativo. (teléfonos móviles, reproductores de DVD, computadoras, radios, enrutadores, etc). En cuyo caso, son manejados mediante una Interfaz Gráfica de Usuario, un gestor de ventanas o un entorno de escritorio, si es un celular, mediante una consola o control remoto si es un DVD y, mediante una línea de comandos o navegador web si es un enrutador.

martes, 28 de febrero de 2012

MEMORIAS EXTRAIBLES

Una memoria USB (de Universal Serial Bus), es un dispositivo de almacenamiento que utiliza una memoria flash para guardar información. Se lo conoce también con el nombre de unidad flash USB, lápiz de memoria, lápiz USB, minidisco duro, unidad de memoria, llave de memoria, entre otros. Los primeros modelos requerían de una batería, pero los actuales ya no. Estas memorias son resistentes a los rasguños (externos), al polvo, y algunos hasta al agua, factores que afectaban a las formas previas de almacenamiento portátil, como los disquetes, discos compactos y los DVD.

Estas memorias se han convertido en el sistema de almacenamiento y transporte personal de datos más utilizado, desplazando en este uso a los tradicionales disquetes y a los CD. Se pueden encontrar en el mercado fácilmente memorias de 1, 2, 4, 8, 16, 32, 64, 128 y hasta 256 GB (a partir de los 64 GB ya no resultan prácticas por su elevado costo). Esto supone, como mínimo, el equivalente a 180 CD de 700 MB o 91.000 disquetes de 1,44 MB aproximadamente.

Su gran éxito le ha supuesto infinidad de denominaciones populares relacionadas con su pequeño tamaño y las diversas formas de presentación, sin que ninguna haya podido destacar entre todas ellas. En España son conocidas popularmente como pinchos o lápices, y en otros países como Honduras, México y Guatemala son conocidas como memorias. El calificativo USB o el propio contexto permite identificar fácilmente el dispositivo informático al que se refiere; aunque siendo un poco estrictos en cuanto al concepto, USB únicamente se refiere al puerto de conexión.

Los sistemas operativos actuales pueden leer y escribir en las memorias sin más que enchufarlas a un conector USB del equipo encendido, recibiendo la energía de alimentación a través del propio conector que cuenta con 5 voltios y 2,5 vatios como máximo. En equipos algo antiguos (como por ejemplo los equipados con Windows 98) se necesita instalar un controlador de dispositivo (controlador) proporcionado por el fabricante. GNU/Linux también tiene soporte para dispositivos de almacenamiento USB desde la versión 2.4 del núcleo.

Estas memorias se han convertido en el sistema de almacenamiento y transporte personal de datos más utilizado, desplazando en este uso a los tradicionales disquetes y a los CD. Se pueden encontrar en el mercado fácilmente memorias de 1, 2, 4, 8, 16, 32, 64, 128 y hasta 256 GB (a partir de los 64 GB ya no resultan prácticas por su elevado costo). Esto supone, como mínimo, el equivalente a 180 CD de 700 MB o 91.000 disquetes de 1,44 MB aproximadamente.