Protección de la confidencialidad de la informaciónEl primer nivel es la contraseña para acceder al disco duro. Si esta contraseña se establece, es necesario suministrarla cada vez que el sistema se enciende, o el disco no rotará, en cuyo caso la información no estará accesible.

La encriptación es el segundo nivel. El concepto es sencillo. La información encriptada no puede utilizarse.

La seguridad ThinkVantage™ cuenta con dos métodos primario de proteger la información almacenada en la PC mediate la encriptación. Uno de ellos es la encriptación de la totalidad del contenido del disco duro. Todos los sectores del disco duro se encriptan, incluyendo los bloques de datos de paginación de memoria (page data sets), los archivos de intercambio, los archivos temporales y los archivos en cache de Internet.

El otro método es la encriptación de archivos individuales. En este caso, la única información que corre riesgo de caer en manos de un intruso es la que se encuentra desencriptada y en uso en el momente en que el intruso obtiene acceso a la PC.

Ambos métodos de proteger la confidencialidad de la información dependen de la autenticación para probar que usted tiene derecho a acceder a determinada información. El acceso se otorga si usted conoce la contraseña o si su huella digital compagina con la que está almacenada en el sistema.

Confidencialidad

La confidencialidad es la propiedad de prevenir la divulgación de información a personas o sistemas no autorizados.

Por ejemplo, una transacción de tarjeta de crédito en Internet requiere que el número de tarjeta de crédito a ser transmitida desde el comprador al comerciante y el comerciante de a una red de procesamiento de transacciones. El sistema intenta hacer valer la confidencialidad mediante el cifrado del número de la tarjeta y los datos que contiene la banda magnética durante la transmisión de los mismos. Si una parte no autorizada obtiene el número de la tarjeta en modo alguno, se ha producido una violación de la confidencialidad.

La perdida de la confidencialidad de la información puede adoptar muchas formas. Cuando alguien mira por encima de su hombro, mientras usted tiene información confidencial en la pantalla, cuando se publica información privada, cuando un laptop con información sensible sobre una empresa es robado, cuando se divulga información confidencial a través del teléfono, etc. Todos estos casos pueden constituir una violación de la confidencialidad.

Exención de responsabilidades

Si bien la FAO proporciona enlaces a otros sitios Web que considera que se ajustan a sus normas, la FAO no se hace responsable de la información publicada en otros sitios Web que no le pertenecen. Por lo tanto, la FAO no es responsable y no reconoce obligación respecto a la información u opiniones contenidas en los sitios Web de terceros. Si bien la FAO se esfuerza para que su sitio Web sea completo y correcto, no garantiza estas dos condiciones y no acepta responsabilidad por los daños que pudieran producirse a consecuencia de la utilización del sitio.

La FAO Notificará al usuario los cambios importantes que se introduzcan a la política de confidencialidad, a través de un anuncio en nuestro sitio.

Los servicios proporcionados por los editores están sujetos a autorización independiente entre el usuario y los editores participantes en el AGORA

lunes, 4 de junio de 2012

MANIPUlAR UTILERIAS DE RESTAURACION Y RECUPERACION

Básicamente funciona así: Cuando grabas datos en el disco duro o memoria usb y después los "borras", en realidad lo que le estás indicando al sistema es que ese espacio que tus datos ocupaban puede ser reutilizado en caso de querer guardar datos de nuevo. La función de los programas de recuperación de datos es descifrar y discriminar de entre los datos vigentes y los "borrados" para hacerte visibles estos últimos. Ya identificados los archivos que deseas recuperar los guardas en un dispositivo diferente a aquel en donde se alojan. Dependiendo del tamaño del disco o usb será el tiempo que tarde en leer y mostrar archivos borrados o perdidos. Debes tener paciencia, el proceso es algo lento.

CREAR RESPALDOS DE INFORMACION

1. El uso y aprovechamiento del Servidor de Respaldo será destinado únicamente para apoyar las funciones que son propias de la Procuraduría Agraria.

2. Queda estrictamente prohibido almacenar, en las carpetas asignadas en el Servidor Institucional de Respaldos, archivos de juegos, música, reproductores de música y/o video, programas de cómputo sin licencia y cualquier otra información ajena a la Institución.

3. Invariablemente, el Enlace, debe de registrar los respaldos de información efectuados en el formato de Control de Respaldos, con base al instructivo de llenado previamente definido y proporcionado por la Dirección de Informática.

4. El Enlace debe archivar los formatos de Control de Respaldos en una carpeta especial para tales efectos, conforme a los lineamientos definidos por la Dirección de Informática.

5. En caso de requerir una copia de seguridad de la información resguardada en la Bóveda de Seguridad, cada unidad administrativa deberá proporcionar a la Dirección de Informática una cinta magnética HP DDS-2 C5707A de 8 GB.

6. Es responsabilidad de cada una de las unidades administrativas de Oficinas Centrales requerir a la Dirección de Recursos Materiales y Servicios el suministro de las cintas magnéticas HP DDS-2 C5707A de 8 GB.

7. Invariablemente la información a respaldar debe estar compactada y debidamente identificada; así mismo, deberá ser registrada en el Control de Respaldos, de acuerdo a lo establecido por la Dirección de Informática.

Del Calendario de Respaldos.

1. La Dirección de Informática elaborará y proporcionará el calendario para la generación del respaldo de los datos contenidos en el Servidor de Respaldo, el cual remitirá a las unidades administrativas para su conocimiento.

2. La Dirección de Informática realizará el respaldo de toda la información contenida en el Servidor Institucional de Respaldo de acuerdo al Calendario de Respaldos, a efecto de disponer de una copia de seguridad de la información Institucional de las unidades administrativas de Oficinas Centrales y trasladarla a la Bóveda de Seguridad externa.

Del Servidor Institucional.

1. El respaldo de la información contenido en el Servidor Institucional de Respaldo se efectuará a partir de las 16:00 horas, del día especificado en el Calendario previamente definido, por lo anterior, se suspenderá el servicio a los Enlaces para no alterar el proceso de copia de seguridad, una vez terminado, la Dirección de Informática notificará mediante el servicio de Correo Electrónico a los Enlaces y pueden utilizar el Servidor.

2. Cada unidad administrativa de Oficinas Centrales dispondrá de un espacio de 5 GB para almacenar la información.

3. El Servidor Institucional de Respaldo estará en servicio las 24 horas del día, excepto de los días establecidos en el Calendario de Respaldos, con la finalidad de que el Enlace realice el respaldo de la información generada en su unidad administrativa de adscripción.

4. La Dirección de Informática elaborará los “usuarios” en el Servidor Institucional de Respaldo, los cuales serán inamovibles

10.5 confidencialidad de la informacion

2. Queda estrictamente prohibido almacenar, en las carpetas asignadas en el Servidor Institucional de Respaldos, archivos de juegos, música, reproductores de música y/o video, programas de cómputo sin licencia y cualquier otra información ajena a la Institución.

3. Invariablemente, el Enlace, debe de registrar los respaldos de información efectuados en el formato de Control de Respaldos, con base al instructivo de llenado previamente definido y proporcionado por la Dirección de Informática.

4. El Enlace debe archivar los formatos de Control de Respaldos en una carpeta especial para tales efectos, conforme a los lineamientos definidos por la Dirección de Informática.

5. En caso de requerir una copia de seguridad de la información resguardada en la Bóveda de Seguridad, cada unidad administrativa deberá proporcionar a la Dirección de Informática una cinta magnética HP DDS-2 C5707A de 8 GB.

6. Es responsabilidad de cada una de las unidades administrativas de Oficinas Centrales requerir a la Dirección de Recursos Materiales y Servicios el suministro de las cintas magnéticas HP DDS-2 C5707A de 8 GB.

7. Invariablemente la información a respaldar debe estar compactada y debidamente identificada; así mismo, deberá ser registrada en el Control de Respaldos, de acuerdo a lo establecido por la Dirección de Informática.

Del Calendario de Respaldos.

1. La Dirección de Informática elaborará y proporcionará el calendario para la generación del respaldo de los datos contenidos en el Servidor de Respaldo, el cual remitirá a las unidades administrativas para su conocimiento.

2. La Dirección de Informática realizará el respaldo de toda la información contenida en el Servidor Institucional de Respaldo de acuerdo al Calendario de Respaldos, a efecto de disponer de una copia de seguridad de la información Institucional de las unidades administrativas de Oficinas Centrales y trasladarla a la Bóveda de Seguridad externa.

Del Servidor Institucional.

1. El respaldo de la información contenido en el Servidor Institucional de Respaldo se efectuará a partir de las 16:00 horas, del día especificado en el Calendario previamente definido, por lo anterior, se suspenderá el servicio a los Enlaces para no alterar el proceso de copia de seguridad, una vez terminado, la Dirección de Informática notificará mediante el servicio de Correo Electrónico a los Enlaces y pueden utilizar el Servidor.

2. Cada unidad administrativa de Oficinas Centrales dispondrá de un espacio de 5 GB para almacenar la información.

3. El Servidor Institucional de Respaldo estará en servicio las 24 horas del día, excepto de los días establecidos en el Calendario de Respaldos, con la finalidad de que el Enlace realice el respaldo de la información generada en su unidad administrativa de adscripción.

4. La Dirección de Informática elaborará los “usuarios” en el Servidor Institucional de Respaldo, los cuales serán inamovibles

10.5 confidencialidad de la informacion

ETIQUETAR LOS MEDIOS DE ALMACENAMIENTO

Asistente para el etiquetado de medios

Los medios de almacenamiento deben estar etiquetados y dados de alta en Tivoli Storage Manager para poder utilizarlos. El etiquetado de medios se realiza al inicio de cada volumen para que éste quede identificado de forma exclusiva en Tivoli Storage Manager. El Asistente para el etiquetado de medios sólo aparece si se han definido dispositivos de almacenamiento conectados en Tivoli Storage Manager.

Aparecerán versiones ligeramente diferentes del asistente para dispositivos de almacenamiento manuales y automatizados. En este apartado se describe el etiquetado de medios y el proceso de alta de dispositivos de biblioteca automatizada.

Tareas de configuración

El Asistente para el etiquetado de medios consta de una página de bienvenida y una serie de páginas de entrada que le ayudarán a realizar las tareas siguientes:

- Primera página de entrada

- Seleccionar los dispositivos que contienen los medios que desea etiquetar.

- Segunda página de entrada

- Seleccionar y etiquetar medios concretos.

- Tercera página de entrada

- Dar de alta medios etiquetados en Tivoli Storage Manager.

Selección de dispositivos y unidades

Figura 14. Configuración inicial - Asistente para el etiquetado de medios (1)

- En el panel izquierdo aparecen dispositivos y unidades que reconoce Tivoli Storage Manager.

- En el panel derecho aparece información sobre el dispositivo o la unidad que se seleccione en el panel izquierdo.

Para seleccionar un dispositivo y las unidades asociadas, marque la  casilla situada junto al nombre del dispositivo o de la unidad.

casilla situada junto al nombre del dispositivo o de la unidad.

casilla situada junto al nombre del dispositivo o de la unidad.

casilla situada junto al nombre del dispositivo o de la unidad.Selección y etiquetado de medios

Figura 15. Configuración inicial - Asistente para el etiquetado de medios (2)

Para seleccionar y etiquetar medios, siga estos pasos:

- Marque la

casilla situada junto al medio que desea etiquetar.

casilla situada junto al medio que desea etiquetar. - Marque Grabar sobre etiqueta existente si fuera preciso y seleccione otras opciones de etiquetado existentes.

- Pulse el botón Etiquetar ahora. Aparecerá el diálogo Etiquetado de medios de Tivoli Storage Manager.

- Entre una etiqueta para el medio. El Asistente para el etiquetado de medios da soporte a etiquetas de hasta seis caracteres de longitud.

- Pulse Aceptar. Aparecerá el diálogo Monitor de etiquetado de medios de Tivoli Storage Manager. El estado se muestra y se actualiza a lo largo de todo el proceso de etiquetado. Una vez que finaliza el proceso de etiquetado, el botón Aceptar pasa al estado activo. La duración de esta operación depende del hardware de almacenamiento y del tipo de medio que está utilizando.

- Pulse Aceptar. La etiqueta nueva debería aparecer en el panel izquierdo.

- Cuando haya acabado de etiquetar medios, pulse Siguiente. Aparecerá el diálogo Dar de alta medios.

Alta de medios

Figura 16. Configuración inicial - Asistente para el etiquetado de medios (3)

Este diálogo solo aparecerá si en el diálogo anterior etiquetó medios.

- Pulse el botón Dar de alta ahora para dar de alta medios etiquetados en Tivoli Storage Manager. Los volúmenes de medios de todos los dispositivos de almacenamiento que seleccionó en el primer diálogo de etiquetado pueden darse de alta. Todos los medios etiquetados no dados de alta anteriormente en este servidor se darán de alta automáticamente en este momento. Aparecerá un diálogo en el que se describe el proceso de alta. El proceso de alta se ejecuta como proceso de fondo y los medios no estarán disponibles para su utilización hasta que finalice el proceso. El proceso dura más o menos tiempo en función del hardware de almacenamiento y del volumen de los medios que se están dando de alta. Para supervisar el proceso de alta, finalice la configuración inicial y siga estos pasos:

- En la consola de Tivoli Storage Manager, expanda el árbol del servidor de Tivoli Storage Manager que está configurando.

- Expanda Informes y pulse Supervisar.

- Pulse el botón Iniciar para supervisar procesos del servidor en tiempo real.

PROTEGER LA INFORMACION

Respaldar la información significa copiar el contenido lógico de nuestro sistema informático a un medio que cumpla con una serie de exigencias

ser confiable: minimizar las probabilidades de error. Muchos medios magnéticos como las cintas de respaldo, los disquetes, o discos duros tienen probabilidades de error o son particularmente sensibles a campos magnéticos, elementos todos que atentan contra la información que hemos respaldado allí.

Estar fuera de línea, en un lugar seguro: tan pronto se realiza el respaldo de información, el soporte que almacena este respaldo debe ser desconectado de la computadora y almacenamiento en un lugar seguro tanto desde el punto de vista de sus requerimientos técnicos.

La forma de recuperación sea rápida y eficiente: es necesaria probar la confiabilidad del sistema de respaldo no solo para respaldar sino que también para recuperar.

Seguridad física y lógica: Puede llegar a ser necesario eliminar los medios de entrada/salida innecesarios en algunos sistemas informáticos, tales como unidades de disco flexible y CD-ROM para evitar posibles infecciones con virus traídos desde el exterior

Volumen de información a copiar: Condicionara las decisiones que se toman sobre la política de copias de seguridad, en una primera.

ser confiable: minimizar las probabilidades de error. Muchos medios magnéticos como las cintas de respaldo, los disquetes, o discos duros tienen probabilidades de error o son particularmente sensibles a campos magnéticos, elementos todos que atentan contra la información que hemos respaldado allí.

Estar fuera de línea, en un lugar seguro: tan pronto se realiza el respaldo de información, el soporte que almacena este respaldo debe ser desconectado de la computadora y almacenamiento en un lugar seguro tanto desde el punto de vista de sus requerimientos técnicos.

La forma de recuperación sea rápida y eficiente: es necesaria probar la confiabilidad del sistema de respaldo no solo para respaldar sino que también para recuperar.

Seguridad física y lógica: Puede llegar a ser necesario eliminar los medios de entrada/salida innecesarios en algunos sistemas informáticos, tales como unidades de disco flexible y CD-ROM para evitar posibles infecciones con virus traídos desde el exterior

Volumen de información a copiar: Condicionara las decisiones que se toman sobre la política de copias de seguridad, en una primera.

PROGRAMAR FRECUENCIA PARA RESGUARDAR INFORMACION

Formateo (Backup)

Es fundamental tener copias de seguridad actualizadas de sus datos, ya que ante una pérdida o daño, ésta es la única forma de recuperarlos.

Los backups deben ser:

Periódicos

Es fundamental tener copias de seguridad actualizadas de sus datos, ya que ante una pérdida o daño, ésta es la única forma de recuperarlos.

Los backups deben ser:

Periódicos

Automáticos

En un medio externo o extraíble

De fácil y rápida recuperación.

Periodicidad: La copia de seguridad debe ser lo más frecuente posible, diariamente es lo mejor.

En un medio externo o extraíble

De fácil y rápida recuperación.

Periodicidad: La copia de seguridad debe ser lo más frecuente posible, diariamente es lo mejor.

Automatización: Deben ser automáticos porque los backups no pueden depender de un operador humano que es pasible de errores, olvidos u omisiones.

Medio externo: Las copias de respaldo no se deben hacer dentro del disco de una computadora de la empresa ya que ante un caso de catástrofe se perderían los originales y las copias.

Facilidad de recuperación: El formato de la información resguardada debe ser tal que se puedan recuperar los datos de manera simple y rápida, ya que no tiene mayor sentido hacer un backup en un medio que no sea legible por cualquier computadora o utilizar un programa muy complejo que requiera una instalación especial o la asistencia de un técnico para poder recuperar sus datos. No se olvide que el objetivo principal del backup es que usted pueda recuperar su información ante cualquier contingencia lo más rápido posible para tener el menor tiempo a su empresa parada.

Además debe haber dos juegos de backups que se vayan rotando periódicamente: uno activo conectado al servidor de backup en la empresa y otro guardado en un lugar seguro fuera de la compañía. Esto permitirá que ante un caso de catástrofe siempre haya una copia de los datos en otro lugar de donde recuperarlos.

Los sistemas de backup no están compuestos únicamente por el programa para hacer la copia de seguridad.

Un sistema de backup consta de:

Software

Hardware

Medio externo: Las copias de respaldo no se deben hacer dentro del disco de una computadora de la empresa ya que ante un caso de catástrofe se perderían los originales y las copias.

Facilidad de recuperación: El formato de la información resguardada debe ser tal que se puedan recuperar los datos de manera simple y rápida, ya que no tiene mayor sentido hacer un backup en un medio que no sea legible por cualquier computadora o utilizar un programa muy complejo que requiera una instalación especial o la asistencia de un técnico para poder recuperar sus datos. No se olvide que el objetivo principal del backup es que usted pueda recuperar su información ante cualquier contingencia lo más rápido posible para tener el menor tiempo a su empresa parada.

Además debe haber dos juegos de backups que se vayan rotando periódicamente: uno activo conectado al servidor de backup en la empresa y otro guardado en un lugar seguro fuera de la compañía. Esto permitirá que ante un caso de catástrofe siempre haya una copia de los datos en otro lugar de donde recuperarlos.

Los sistemas de backup no están compuestos únicamente por el programa para hacer la copia de seguridad.

Un sistema de backup consta de:

Software

Hardware

Responsable

El software son los programas utilizados para realizar la copia de la información como así también los programas para su eventual recuperación, y la programación y configuración de los procesos automáticos.

El hardware son los medios en los cuales se guardarán las copias de seguridad que pueden ser de cualquier tipo: cintas, discos, disquetes, CDs, DVDs, Zip, Jazz, PenDrives, Web, etc.

El responsable debe ser una persona de la empresa que se encargue de realizar la rotación de los medios de almacenamiento, poniendo a resguardo los medios que se hayan extraído. Además se deberá encargar de verificar en forma periódica que los backups se estén realizando correctamente, que los procesos automáticos se hayan ejecutado en tiempo y forma, que las copias sean exitosas, que haya suficiente espacio en el medio de backup para recibir las nuevas copias, etc.

El software son los programas utilizados para realizar la copia de la información como así también los programas para su eventual recuperación, y la programación y configuración de los procesos automáticos.

El hardware son los medios en los cuales se guardarán las copias de seguridad que pueden ser de cualquier tipo: cintas, discos, disquetes, CDs, DVDs, Zip, Jazz, PenDrives, Web, etc.

El responsable debe ser una persona de la empresa que se encargue de realizar la rotación de los medios de almacenamiento, poniendo a resguardo los medios que se hayan extraído. Además se deberá encargar de verificar en forma periódica que los backups se estén realizando correctamente, que los procesos automáticos se hayan ejecutado en tiempo y forma, que las copias sean exitosas, que haya suficiente espacio en el medio de backup para recibir las nuevas copias, etc.

REABASTECIMIENTO DE INSUMOS

¿Qué es? Es una serie de procesos; se revisa, se solicitan y se dan los insumos faltantes, llevando un control.

¿Cómo se lleva a cabo? Mediante solicitud de re abastecimiento de insumos.

Métodos de control:

Inventario donde checan existencias, entradas y salidas.

Tiempos establecidos:

-Puede ser mensual o bimestral(antes de que se agoten)

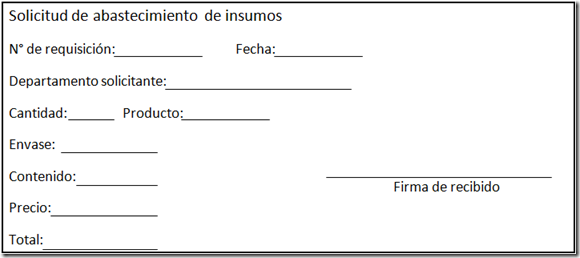

Para esto se utilizan 2 formatos: 1.-Formato de reabastecimiento de insumos 2.-Formato de inventario de insumos

Formato de reabastecimiento de insumos

Formato de inventario de insumos

Importancia de mantenimiento del equipo:

Tipo de mantenimiento Preventivo Cómo se realiza? Mediante la revisión de tu equipo antes de que se dañe Herramientas INTERNO: -Antivirus -liberador de espacio -desfragmentar y formatear el equipo EXTERNO: -Aire comprimido -Toallas -Espumas Kit de herramientas especial.(cambiar partes dañadas del hardware). Tiempos establecidos. INTERNO: Cada 3 o 4 meses EXTERNO: Cada 15 días

correctivo

Corregir daños en nuestro equipo.

Cuando sea necesario.

CONCLUSIONES

ES IMPORTANTE TENER EN CUENTA CADA UNA DE LAS RECOMENDACIONES QUE SE TE HACEN EN ANTERIORMENTE PARA QUE ASI NUESTRO EQUIPO SE MANTENGA BIEN Y FUNCIONE CORRECTAMENTE.

A veces pasa mucho que un departamento en alguna empresa se queda sin insumos, para eso se necesita llenar una solicitud como la siguiente.

¿Cómo se lleva a cabo? Mediante solicitud de re abastecimiento de insumos.

Métodos de control:

Inventario donde checan existencias, entradas y salidas.

Tiempos establecidos:

-Puede ser mensual o bimestral(antes de que se agoten)

Para esto se utilizan 2 formatos: 1.-Formato de reabastecimiento de insumos 2.-Formato de inventario de insumos

Formato de reabastecimiento de insumos

Formato de inventario de insumos

Importancia de mantenimiento del equipo:

Tipo de mantenimiento Preventivo Cómo se realiza? Mediante la revisión de tu equipo antes de que se dañe Herramientas INTERNO: -Antivirus -liberador de espacio -desfragmentar y formatear el equipo EXTERNO: -Aire comprimido -Toallas -Espumas Kit de herramientas especial.(cambiar partes dañadas del hardware). Tiempos establecidos. INTERNO: Cada 3 o 4 meses EXTERNO: Cada 15 días

correctivo

Corregir daños en nuestro equipo.

Cuando sea necesario.

CONCLUSIONES

ES IMPORTANTE TENER EN CUENTA CADA UNA DE LAS RECOMENDACIONES QUE SE TE HACEN EN ANTERIORMENTE PARA QUE ASI NUESTRO EQUIPO SE MANTENGA BIEN Y FUNCIONE CORRECTAMENTE.

A veces pasa mucho que un departamento en alguna empresa se queda sin insumos, para eso se necesita llenar una solicitud como la siguiente.

Suscribirse a:

Comentarios (Atom)